Chìa khóa giải mã WannaCry

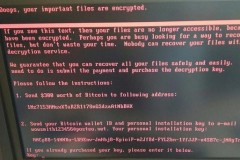

Lược đồ mã hóa của WannaCry hoạt động bằng cách tạo ra một cặp khóa trên máy tính của nạn nhân, dựa trên các số nguyên tố. Cặp này gồm một khóa công khai và một khóa cá nhân để mã hóa và giải mã những dữ liệu hệ thống trên máy tính.

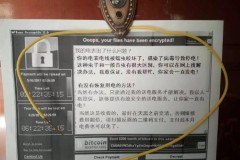

Ngằm ngăn chặn nạn nhân tìm được khóa cá nhân để tự mở khóa các file bị khóa, WannaCry đã xóa chìa khóa này khỏi hệ thống khiến nạn nhân vô phương tiếp cận việc giải mã, buộc phải trả tiền cho kẻ tấn công để được trả lại dữ liệu.

Tuy nhiên, theo Guinet, WannaCry sẽ không xóa các số nguyên tố khỏi bộ nhớ trước khi đóng băng bộ nhớ liên kết. Dựa trên phát hiện này, vị chuyên gia đã tạo được công cụ giải mã WannaCry mang tên WannaKey. Về cơ bản, chương trình sẽ tìm mọi cách để trích xuất được cặp nhóm số nguyên tố được sử dụng trong công thức tạo mã từ bộ nhớ.

'Công cụ sẽ tìm kiếm cặp khóa số này trong tiến triình hoạt động, tạo ra các khóa cá nhân', Guinet giải thích.

Ông cũng nói thêm, để phương pháp này hiệu quả cần hai điều kiện: máy nạn nhân chưa khởi động lại lần nào kể từ lần nhiễm và bộ nhớ liên kết chưa bị xóa hay định dạng lại.

WanaKiwi - Công cụ giải mã WannaCry

Benjamin Delpy, một lập trình viên khác đã tạo ra được công cụ dễ dùng hơn, có tên WannaKiwi dựa trên những phát hiện của Guinet, giúp đơn giảm hóa quá trình giảm mã những file bị WannaCry chiếm.

Công cụ này được cung cấp miễn phí cho các nạn nhân tải về máy tại địa chỉ, cài và chạy trên các máy nhiễm ransomeware thông qua các dòng lệnh cmd.

Video mô tả hoạt động của WannaKiwi:

Matt Suiche, chuyên gia tại công ty bảo mật Comae Technologies xác nhận công cụ này chạy thành công trên các nền tảng Windows XP, Windows 7, Windows Vista, Windows Server 2003 and 2008.

Hướng dẫn sơ bộ các thao tác giải mã xem tại đây (bản tiếng Anh)

Các chuyên gia bảo mật cũng lưu ý, công cụ trên không hiệu quả với tất cả các máy, nhưng vẫn là bước tiến mang đến hy vọng cho các nạn nhân của WannaCry để lấy lại dữ liệu của mình mà không mất đồng nào.

Anh Quân

Theo Đời sống & Pháp lý