Lukitus là gì?

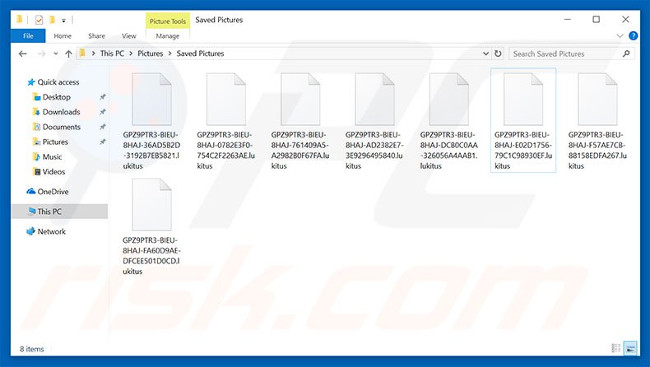

Lukitus là một phiên bản cập nhật của một loại virus ransomware (mã độc tống tiền) gọi là Locky. Các nhà phát triển lây lan Lukitus qua thư rác (các tệp đính kèm độc hại). Sau khi thâm nhập, Lukitus mã hóa dữ liệu được lưu trữ bằng thuật toán mã hóa RSA-2048 và AES-128. Trong quá trình mã hóa, virus sẽ đổi tên các tệp được mã hóa sử dụng mẫu '32_random_letters_and_digits].lukitus'. Ví dụ: 'sample.jpg' có thể được đổi tên thành tên tệp như 'GPZ9AETR3-BIEU-8HAJ-36AD5B2D-3192B7EB5821.lukitus'. Sau khi mã hóa thành công, Lukitus thay đổi hình nền máy tính và tạo một tệp tin HTML ('lukitus.htm') để nó trên desktop.

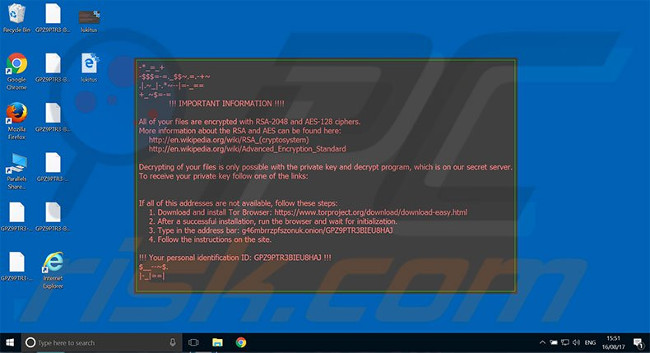

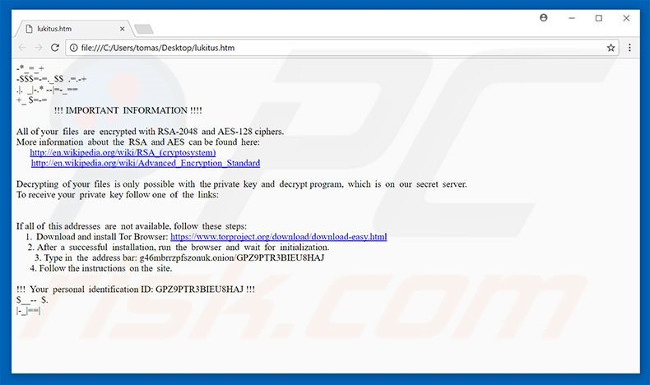

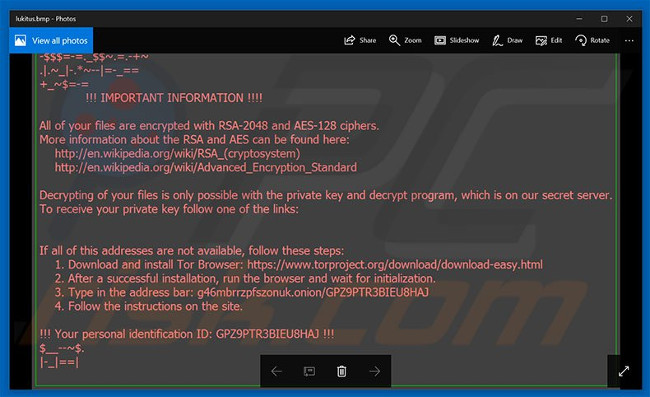

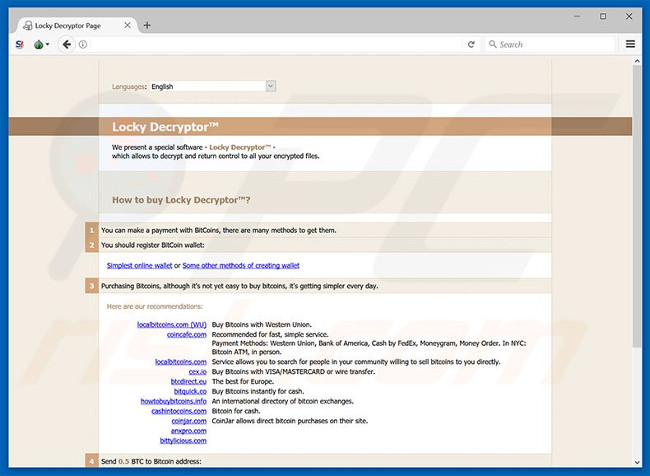

Tệp hình nền và tệp HTML trên máy tính có chứa thông báo về yêu cầu đòi tiền chuộc cho biết tệp được mã hóa và chỉ có thể khôi phục qua một chương trình giải mã cụ thể sử dụng khóa duy nhất. Thật không may, thông tin này là chính xác. Như đã đề cập ở trên, Lukitus sử dụng thuật toán mật mã RSA và AES, và do đó, chỉ duy nhất một khóa giải mã được tạo ra cho mỗi nạn nhân. Các khóa này được lưu trữ trên một máy chủ từ xa điều khiển bởi các nhà phát triển của Lukitus. Nạn nhân được yêu cầu phải trả tiền chuộc để nhận khóa bằng cách làm theo các hướng dẫn được cung cấp trên trang web chính thức của phần mềm độc hại. Chi phí giải mã là 0.5 Bitcoin (khoảng gần 50.000.000 VND). Tuy nhiên, hãy nhớ rằng không nên tin tưởng các tội phạm công nghệ cao vì họ thường lờ các nạn nhân khi đã nhận được tiền chuộc. Thanh toán xong không đảm bảo chắc chắn rằng các tệp của bạn sẽ được giải mã. Hơn nữa, đưa tiền cho bọn tội phạm mạng còn gián tiếp hỗ trợ các hoạt động kinh doanh virus độc hại của họ. Do đó, không nên liên lạc với những người này hoặc trả bất kỳ khoản tiền chuộc nào. Tuy nhiên không may là không có công cụ nào có khả năng khôi phục các tệp được mã hóa bởi Lukitus và giải pháp duy nhất là khôi phục lại các tệp, hệ thống của bạn từ bản sao lưu. Thông báo yêu cầu tiền chuộc của bọn tội phạm mạng:

![Hướng dẫn ngăn chặn mã độc tống tiền Lukitus]()

Lukitus gần giống với Aleta, BTCWare, GlobeImposter và hàng chục loại mã độc tống tiền khác. Những phần mềm độc hại này cũng được thiết kế để mã hóa các tập tin và yêu cầu đòi tiền chuộc. Chỉ có hai sự khác biệt chính: 1) khoản tiền chuộc được yêu cầu và 2) loại thuật toán mã hóa được sử dụng. Nghiên cứu cho thấy hầu hết các virus này sử dụng các thuật toán tạo ra khoá giải mã duy nhất (ví dụ như RSA, AES, DES, v.v...) Do đó, hầu như không thể khôi phục các tập tin này mà không có khóa giải mã của các tội phạm mạng.

Mã độc tống tiền tấn công máy tính như thế nào?

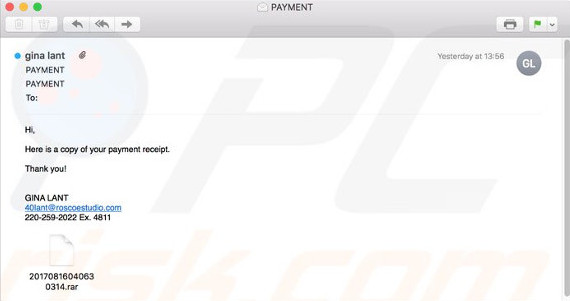

Mặc dù Lukitus được phân phối qua thư rác, nhưng các tên tội phạm mạng thường phát tán phần mềm độc hại tương tự bằng cách sử dụng phần mềm giả mạo, trojans và các nguồn tải phần mềm của bên thứ ba (các trang web tải về miễn phí, các trang web lưu trữ tệp miễn phí, các mạng ngang hàng (peer-to-peer network), v.v…). Trong trường hợp này, Lukitus được phân phối đến cho nạn nhận dưới dạng một tệp .rar nén. Tuy nhiên, các thư rác thường chứa các tài liệu jаvascript, MS Office và các tệp tương tự khác được thiết kế để tải hoặc cài đặt phần mềm độc hại. Trình cập nhật phần mềm giả mạo khai thác các lỗi phần mềm đã lỗi thời để lây nhiễm vào hệ thống. Các nguồn tải phần mềm bên thứ ba thường tăng khả năng thực thi độc hại bằng cách “giới thiệu” chúng dưới dạng phần mềm hợp pháp.

Làm thế nào để tự bảo vệ máy tính khỏi nhiễm mã độc tống tiền?

Để ngăn ngừa nhiễm mã độc hại tống tiền, bạn cần phải rất thận trọng khi duyệt Internet. Không bao giờ mở các tập tin nhận được từ email đáng ngờ hoặc tải phần mềm từ các nguồn không chính thức. Hơn nữa, sử dụng bộ phần mềm chống vi-rút/chống phần mềm gián điệp hợp pháp và cập nhật các ứng dụng đã được cài đặt. Tuy nhiên, hãy lưu ý rằng bọn tội phạm phân phối phần mềm độc hại thông qua các trình cập nhật giả mạo. Do đó, sử dụng các công cụ của bên thứ ba để cập nhật phần mềm là rất nguy hiểm. Chìa khóa để giữ an toàn máy tính là thận trọng. Mẫu thư rác được sử dụng để phân phối phần mềm độc hại Lukitus:

Tập tin Lukitus HTML:

Tập tin Lukitus hình nền màn hình:

Tập tin Lukitus trang web Tor:

Các tệp được mã hóa bởi Lukitus ('[32_random_letters_and_digits] .lukitus' mẫu tên tệp):

Hướng dẫn ngăn chặn mã độc tống tiền Lukitus

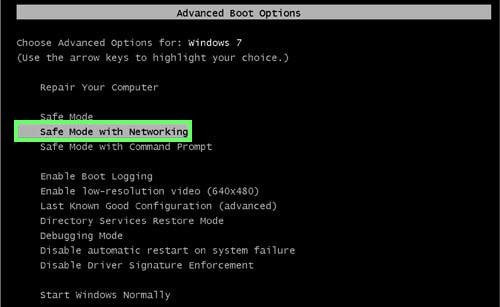

Bước 1: Loại bỏ mã độc tống tiền Lukitus sử dụng chế độ an toàn với mạng.

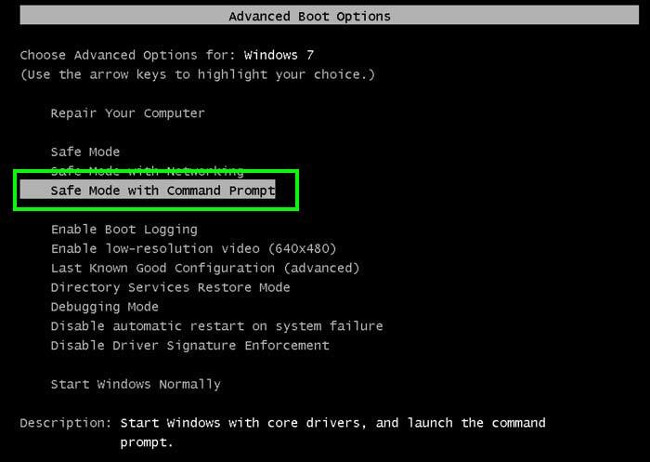

Người dùng Windows XP và Windows 7: Khởi động máy tính của bạn ở Safe Mode. Nhấp vào Start > Shut Down > OK. Trong quá trình khởi động máy tính, nhấn phím

F8 trên bàn phím nhiều lần cho đến khi bạn nhìn thấy trình đơn Windows Advanced Option, sau đó chọn Safe Mode with Networking từ danh sách.

Video hướng dẫn cách khởi động Windows 7 với chế độ 'Safe Mode with Networking”:

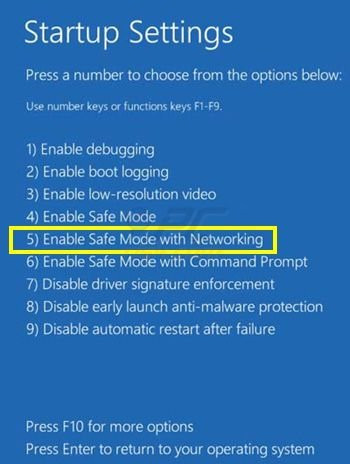

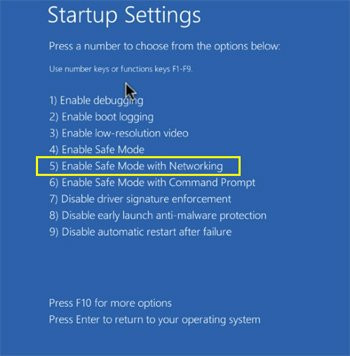

Người dùng Windows 8: Đi tới Màn hình

Start của Windows 8, gõ

Advanced, trong kết quả tìm kiếm chọn

Settings. Nhấp vào tùy chọn Advanced startup trong cửa sổ 'General PC Settings' đã được mở. Nhấp vào nút 'Restart now'. Máy tính của bạn bây giờ sẽ khởi động lại vào 'Advanced Startup options menu'. Nhấp vào nút '

Troubleshoot', sau đó nhấn nút 'Advanced options”. Trong màn hình tùy chọn nâng cao, nhấp vào Startup settings >

Restart. Máy tính sẽ khởi động lại vào màn hình Startup Settings. Nhấn F5 để khởi động với chế độ Safe Mode with Networking.

Video hướng dẫn khởi động Windows 8 ở chế độ Safe Mode with Networking.

Người dùng Windows 10: Nhấp vào biểu tượng Windows và chọn Power. Trong trình đơn đã mở, nhấp vào '

Restart' trong khi giữ nút '

Shift' trên bàn phím. Trong cửa sổ 'choose an option', nhấp vào '

Troubleshoot' , tiếp theo chọn 'Advanced options'. Trong trình đơn tùy chọn nâng cao, chọn 'Startup Settings' và nhấp vào nút '

Restart'. Trong cửa sổ tiếp theo bạn nhấp vào nút '

F5' trên bàn phím. Thao tác này sẽ khởi động lại hệ điều hành của bạn ở chế độ an toàn với mạng.

Video hướng dẫn khởi động Windows 10 ở chế độ 'Safe Mode with Networking':

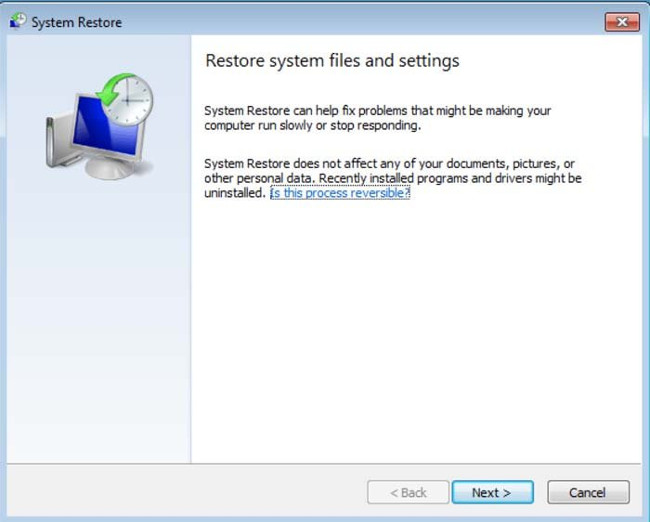

Bước 2: : Gỡ bỏ mã độc tống tiền Lukitus sử dụng khôi phục hệ thống

Nếu bạn không thể khởi động máy tính trong chế độ Safe Mode with Networking, hãy thử thực hiện khôi phục hệ thống. Video hướng dẫn cách loại bỏ vi rút ransomware bằng 'Safe Mode with Command Prompt' và 'System Restore:

1. Trong quá trình khởi động máy tính, bấm phím

F8 trên bàn phím nhiều lần cho đến khi xuất hiện menu Windows Advanced Options, sau đó chọn Safe Mode with Command Prompt từ danh sách và nhấn

Enter.

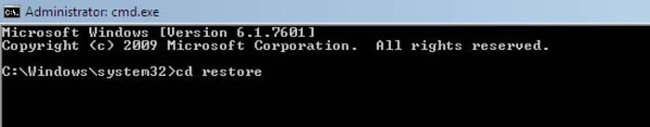

2. Trong Command Prompt, nhập vào dòng sau: cd restore và nhấn

Enter.

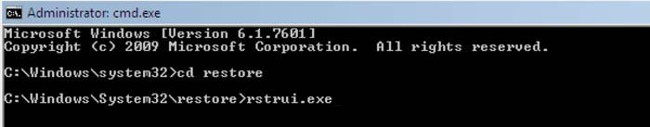

3. Tiếp theo, gõ dòng này:

rstrui.exe và nhấn

Enter.

4. Trong cửa sổ mở ra, nhấp '

Next'.

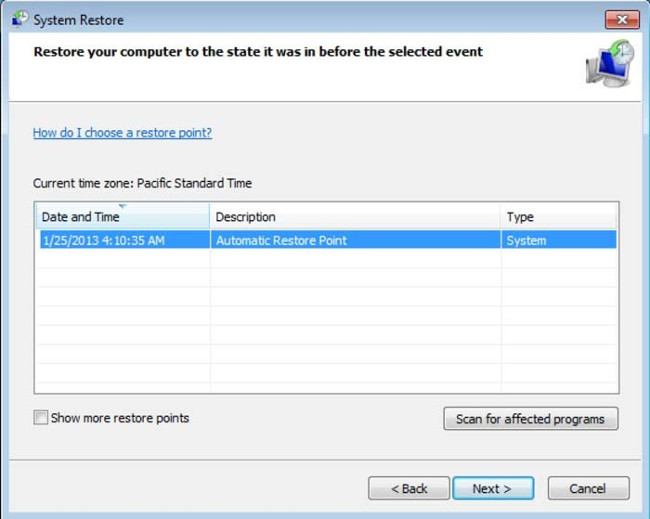

5. Chọn một trong các Restore Points và nhấn '

Next' (sẽ khôi phục lại hệ thống máy tính của bạn trước ngày bị virus Lukitus xâm nhập).

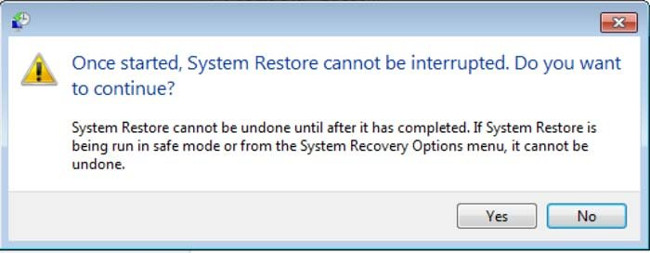

6. Trong cửa sổ mở ra, nhấp vào '

Yes'.

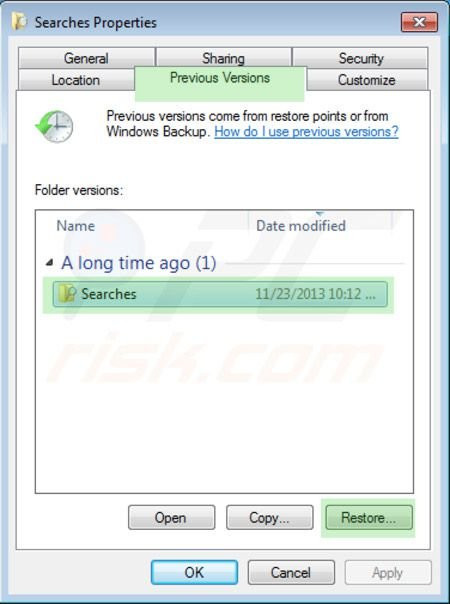

7. Sau khi khôi phục máy tính, hãy tải và quét máy tính của bạn với phần mềm loại bỏ phần mềm độc hại để loại bỏ bất kỳ tập tin mã độc hại tống tiền còn lại của Lukitus. Để khôi phục lại các tệp tin cá nhân được mã hóa bằng mã độc hại tống tiền này, hãy thử sử dụng tính năng Windows Previous Versions. Phương pháp này chỉ có hiệu quả nếu chức năng System Restore đã được kích hoạt trên một hệ điều hành bị mã độc tấn công. Lưu ý rằng một số biến thể của Lukitus có thể xóa Shadow Volume Copies của các tệp, vì vậy phương pháp này có thể không hoạt động trên tất cả các máy tính. Để khôi phục lại một tệp tin, nhấp chuột phải vào nó, vào

Properties và chọn tab Previous Versions. Nếu tệp có liên quan có Restore Point, hãy chọn tệp đó và nhấp vào nút '

Restore”.

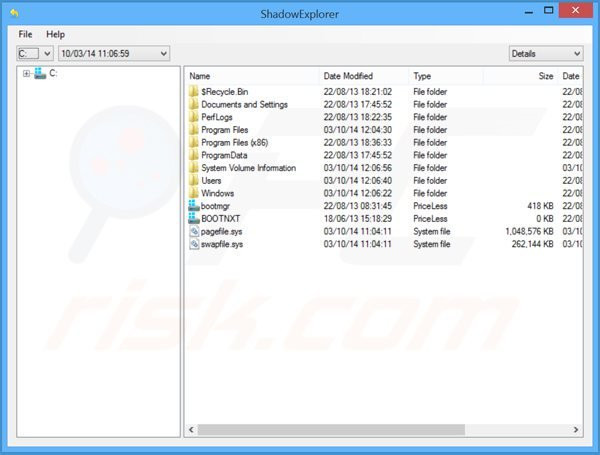

Nếu bạn không thể khởi động máy tính trong Safe Mode with Networking (hoặc với Command Prompt), khởi động máy tính bằng đĩa cứu hộ (rescue disk). Một số biến thể của mã độc tống tiền vô hiệu hóa với chế độ Safe Mode with Networking làm cho việc xoá nó trở nên phức tạp. Đối với bước này, bạn cần truy cập vào máy tính khác. Để lấy lại quyền kiểm soát các tệp được mã hóa bởi Lukitus, bạn cũng có thể thử sử dụng một chương trình có tên là Shadow Explorer.

Để bảo vệ máy tính của bạn khỏi mã độc tống tiền mã hóa tập tin như thế này, hãy sử dụng các chương trình chống virus và chống phần mềm gián điệp có uy tín. Là một phương pháp bảo vệ bổ sung, bạn có thể sử dụng các chương trình được gọi là HitmanPro.Alert, nó giả tạo các group policy object trong registry để chặn các chương trình giả mạo như Lukitus.

Malwarebytes Anti-Ransomware Beta sử dụng công nghệ tiên tiến theo dõi hoạt động mã độc tống tiền và chấm dứt nó ngay lập tức - trước khi đến các tập tin của người dùng:

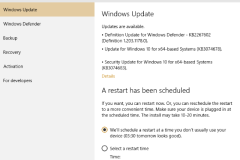

Cách tốt nhất để tránh thiệt hại từ mã độc tống tiền là duy trì cập nhật thường xuyên các bản sao lưu. Các công cụ khác được biết đến để loại bỏ mã độc tống tiền Lukitus: Plumbytes Anti-Malware và SpyHunter 4.