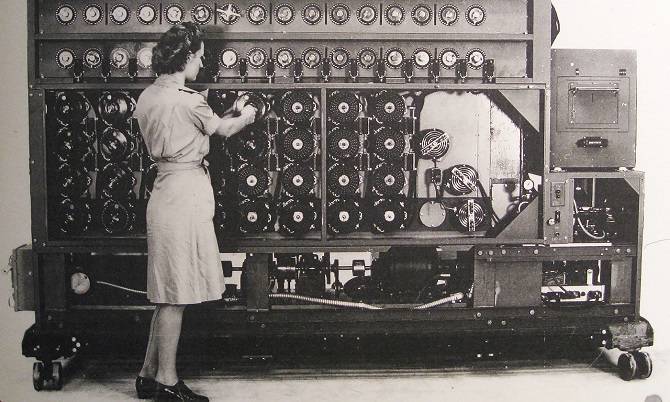

Thiết bị giải mã Bombe của lực lượng Hải quân Mỹ.

Theo Aeon , có hai kiểu mã hóa đang được sử dụng trên Internet hiện nay. Một, được biết đến với cái tên mã hóa đối xứng, sử dụng những khuôn mẫu mà con người đã dùng để gửi các thông điệp bí mật trong hàng nghìn năm qua. Nếu Alice muốn gửi cho Bob một tin nhắn bí mật, họ sẽ bắt đầu bằng cách gặp nhau ở một nơi nào đó riêng tư và thống nhất từ khóa với nhau; sau đó, khi họ tách ra, họ có thể sử dụng từ khóa này để gửi tin nhắn mà Eve – người nghe trộm – có nghe thấy cũng không hiểu. Đây là kiểu mã hóa được sử dụng khi bạn tạo một tài khoản trực tuyến với ngân hàng khu vực; bạn và ngân hàng của bạn đã biết những thông tin cá nhân của nhau và sẽ dùng thông tin đó để thiết lập mật khẩu và bảo vệ tin nhắn của bạn.

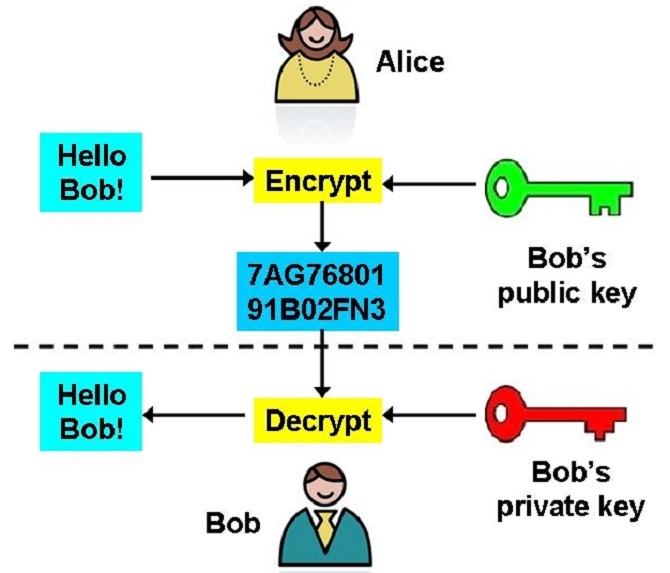

Cách thứ hai được gọi là mã hóa khóa công khai, và nó chỉ mới được phát minh trong những năm 70 của thế kỉ trước. Như tên gọi của nó, đây là hệ thống mà Alice và Bob nhất trí về từ khóa, hoặc một phần của từ khóa, bằng cách trao đổi thông tin công khai của nhau. Điều này rất hữu ích trong nền tảng thương mại điện tử hiện đại: nếu bạn muốn gửi số thẻ tín dụng của bạn một cách an toàn qua Internet tới Amazon, bạn sẽ không phải lái xe đến tận trụ sở của họ để họp mặt và thống nhất từ khóa. Những hệ thống khóa công khai này phụ thuộc vào thực tế là một số quy trình toán học rất dễ để thực hiện, nhưng lại khó có thể đảo ngược lại. Ví dụ, nếu Alice lấy hai số lớn bất kì nhân với nhau, đó là công việc dễ dàng, nhưng để Eve có thể từ kết quả đó tìm ra hai con số ban đầu thì khó hơn rất nhiều.

Mã hóa khóa công khai được phát minh bởi các nhà nghiên cứu đến từ cơ quan GCHQ của Vương quốc Anh - tương đương với Cơ quan An ninh Quốc gia Mỹ (NSA) – những người muốn bảo vệ mối liên lạc giữa một lượng lớn nhân viên trong một tổ chức an ninh. Nghiên cứu của họ là tuyệt mật, và chính phủ Anh cũng không sử dụng nó cũng như cho phép nó được trở nên công khai trước công chúng.

Ý tưởng về thương mại điện tử dường như chưa bao giờ xuất hiện trong tâm trí họ. Vài năm sau, các nhà nghiên cứu tại Stanford và MIT đã một lần nữa khám phá ra các hệ thống khóa công khai này. Lần này, họ đã nghĩ đến những lợi ích của việc phổ biến rộng rãi hệ thống mã hóa này tới mọi người, nhất là khả năng kinh doanh qua máy tính.

Bây giờ, các nhà viết mật mã cho rằng một loại máy tính mới dựa trên vật lý lượng tử sẽ có thể khiến cho các mã khóa công khai trở nên không an toàn. Các bit trong máy tính thông thường là 0 hoặc 1. Vật lý lượng tử cho phép các bit này xuất hiện đồng thời ở cả 0 và 1, giống như cách mà con mèo của Schrodinger có thể đồng thời ở trong trạng thái sống và chết. Điều này cho phép các máy tính lượng tử khám phá ra các khả năng nhanh hơn máy tính thông thường.

Trong khi chưa có một ai có thể xây dựng một máy tính lượng tử có khả năng giải quyết các vấn đề ở tầm vĩ mô (trử khi họ giữ bí mật), trong hơn 20 năm qua, các nhà nghiên cứu đã bắt đầu tìm ra cách viết các chương trình dành cho những máy tính này và dự đoán rằng, một khi được xây dựng nên, các máy tính lượng tử sẽ giải quyết các 'vấn đề nhóm con ẩn' (hidden subgroup problems) một cách nhanh chóng. Do tất cả các hệ thống mã hóa khóa công khai đều đang dựa vào các biến thể của những vấn đề này, về lý thuyết, chúng sẽ có thể bị máy tính lượng tử phá vỡ.

Tuy nhiên, các nhà viết mật mã không chịu bỏ cuộc một cách dễ dàng. Họ đang tìm cách để thay thế các hệ thống hiện tại theo hai cách chính. Một là triển khai các mật mã kháng-lượng-tử, là cách để mã hóa các tin nhắn sử dụng máy tính thông thường nhưng không có liên quan đến 'những vấn đề nhóm con ẩn' kia. Do đó, chúng sẽ an toàn trước những chương trình bẻ khóa sử dụng máy tính lượng tử.

Ý tưởng còn lại là tạo ra các mật mã lượng tử thực sự. Điều này sẽ 'chống lại lượng tử bằng lượng tử', sử dụng chính các thuật toán vốn dùng để xây dựng nên máy tính lượng tử để bảo vệ thông tin trước những cuộc tấn công. Cả hai lĩnh vực đều đang có những tiến triển nhất định, nhưng chúng cần phải được nghiên cứu sâu hơn, điều mà các trường đại học và tổ chức trên toàn thế giới đang nỗ lực thực hiện.

Tuy nhiên, một số cơ quan chính phủ vẫn muốn hạn chế hoặc kiểm soát các nghiên cứu về bảo mật mã hóa. Họ cho rằng nếu mọi người trên thế giới đều được bảo vệ bởi mã hóa, thì những tên khủng bố, bắt cóc và lạm dụng trẻ em sẽ có thể lên kế hoạch mà không sợ bị các cơ quan thực thi pháp luật can thiệp và cản trở.

Nhưng điều này không hoàn toàn đúng. Trên thực tế, hầu như tất cả mọi người đều có thể tiếp cận với những phần mềm mà khi sử dụng đúng cách sẽ bảo vệ họ khỏi các cuộc tấn công. Điểm mấu chốt chính là 'khi sử dụng đúng cách', và ở thời điểm hiện tại, không có hệ thống nào luôn được như vậy. Và khi những tên khủng bố hay tội phạm sử dụng một hệ thống nào đó sai cách dù chỉ một lần, những nhà giải mã có kinh nghiệm hoạt động cho chính phủ sẽ có thể đọc toàn bộ các tin nhắn được gửi bằng hệ thống đó.

Lực lượng thực thi pháp luật và cơ quan an ninh quốc gia vẫn có thể ghép những tin nhắn ấy lại với nhau theo các cách khác – camera giám sát, thông tin tình báo, phân tích siêu dữ liệu hay các đặc tính truyền dẫn – những công cụ mạnh mẽ để chống lại những kẻ làm điều sai trái.

Hệ thống điện toán lượng tử của D-Wave dành cho các khách hàng doanh nghiệp trong ngành tài chính

Trong bài viết 'A Few Words on Secret Writing' của mình, ông Edgar Allan Poe đã viết: 'Tôi có thể khẳng định rằng sự tài tình của con người có thể tạo ra một mật mã mà chính sự tài tình ấy không thể giải quyết được'. Về lý thuyết, ông đã bị chứng minh là sai: khi được thực hiện dưới một điều kiện thích hợp, những kĩ thuật như mã hóa lượng tử là không thể bị phá vỡ.

Tuy nhiên, trong thực tế, ông Poe chắc chắn đã đúng. Mỗi khi có một hệ thống 'không thể bị phá vỡ' được đưa vào hoạt động, sẽ có sai sót bất ngờ xảy ra và trao cơ hội cho những người như Eve đột nhập vào. Ngược lại, mỗi khi Eve đang nằm 'kèo trên', Alice và Bob sẽ lại tìm ra cách khác để lật ngược tình thế. Tuy nhiên, chúng ta đều có thể nhất trí một điều rằng, nếu như xã hội không cho 'sự tài tình của con người' nhiều chỗ để thể hiện, sẽ chỉ thiệt thòi cho chúng ta mà thôi.

Văn Hoàn