Thực trạng mối đe dọa đối với Microsoft 365 hiện nay

Đối với các nhóm bảo mật, bối cảnh mối đe dọa đã thay đổi với sự gia tăng của làm việc tại nhà do đại dịch. 6 tháng cuối năm 2020, các mối đe dọa PowerShell tăng 208%, phần mềm độc hại Microsoft 365 (M365) tăng 199% trong khi phần mềm độc hại nhắm mục tiêu vào các thiết bị di động tăng 118%. Phần mềm độc hại và mối đe dọa liên quan đến Covid-19 tăng 114%.

Phần lớn các cuộc tấn công đám mây trong Quý 4 năm 2020 nhắm vào các tài khoản Microsoft 365. Các cuộc tấn công có thể phân thành 2 loại là: Các cuộc tấn công đăng nhập phân tán vào hàng trăm hoặc hàng nghìn tài khoản Office 365 qua các thiết bị của khách hàng bị ảnh hưởng hoặc các cuộc tấn công có chủ đích nhắm vào số lượng nhỏ các tài khoản có giá trị cao.

Mặc dù có rất nhiều ứng dụng và tính năng trong nền tảng Microsoft 365, công cụ hỗ trợ cộng tác nhóm và giao tiếp hàng đầu cho người dùng - tính năng cốt lõi của Microsoft 365 - vẫn là email. Bằng bất kỳ biện pháp nào, email được cho là ứng dụng khó triển khai, khó quản lý và bảo mật nhất. Cùng với đó, Microsoft bổ sung các tính năng mới và các tùy chọn bảo mật với tốc độ đáng kinh ngạc.

Ngăn chặn các cuộc tấn công

Bản thân môi trường Microsoft 365 được hưởng lợi từ cơ sở hạ tầng bảo mật và giám sát mở rộng. Ứng dụng máy học và trí tuệ nhân tạo, Microsoft thấy được lưu lượng truy nhập trên toàn thế giới để nhanh chóng phát hiện các cuộc tấn công.

Tuy nhiên, nếu bạn đã triển khai phương thức kết hợp để kết nối cơ sở hạ tầng tại chỗ với Microsoft 365, rất có thể bạn đã ủy thác sự tin tưởng của các thành phần xác thực quan quan trọng tại chỗ và các quyết định quản lý trạng thái của đối tượng thư mục. Nếu môi trường tại chỗ bị xâm phạm, các mối liên hệ tin cậy này sẽ tạo cho những kẻ tấn công một con đường để đưa môi trường Microsoft 365 vào tình thế nguy hiểm.

Hai xu hướng đe dọa chính là những liên kết tin cậy và đồng bộ hóa tài khoản. Cả hai xu hướng đều có thể cấp cho kẻ tấn công quyền truy nhập quản trị cấp cao vào đám mây của bạn.

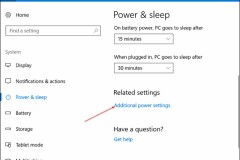

Quản lý Microsoft 365

Một cách để bảo vệ tài sản của công ty bạn là tận dụng những gì được xây dựng sẵn và được trả phí. Sử dụng tính năng Secure Score (thẻ báo cáo cho các vấn đề an ninh mạng) có sẵn trong Security Center (trung tâm bảo mật). Từ bảng điều khiển tập trung, bạn có thể theo dõi và cải thiện bảo mật danh tính, dữ liệu, ứng dụng, thiết bị và cơ sở hạ tầng Microsoft 365 của mình. Bạn được cho điểm để định cấu hình các tính năng bảo mật được đề xuất, thực hiện các tác vụ liên quan đến bảo mật (chẳng hạn như xem các báo cáo) hoặc xử lý các đề xuất bằng ứng dụng hoặc phần mềm của bên thứ ba.

Bạn có thể giảm thiểu được rất lớn bề mặt tấn công nhờ thực hiện 5 bước sau:

1) Bật xác thực đa yếu tố: Đây là cách dễ dàng và hiệu quả nhất để tăng cường bảo mật cho tổ chức của bạn, giúp chống lại hành vi trộm cắp mật khẩu.

2) Sử dụng các tài khoản quản trị chuyên dụng: Những tài khoản này được hưởng các đặc quyền nâng cao và là những mục tiêu chính của những kẻ tấn công. Chỉ sử dụng các tài khoản admin để quản trị. Quản trị viên phải có một tài khoản người dùng riêng để sử dụng thường xuyên ngoài tài khoản quản trị và chỉ sử dụng tài khoản quản trị của họ khi cần thiết để hoàn thành nhiệm vụ liên quan đến chức năng công việc của mình.

3). Chặn các tệp đính kèm email thuộc các kiểu tệp tin thường được phần mềm độc hại sử dụng: Trong Trung tâm bảo mật và tuân thủ (Security & Compliance Center), trong ngăn điều hướng bên trái, phía dưới Quản lý mối đe dọa (Threat management), hãy chọn Policy > Anti-Malware.

4). Bảo vệ khỏi ransomware với quy tắc mail flow: Tạo quy tắc mail flow để chặn các tệp tin có phần mở rộng mà ransomware thường hay sử dụng để cảnh báo người dùng khi họ nhận được các tệp đính kèm này trong email.

5). Ngừng tự động chuyển tiếp email: Các tin tặc chiếm được quyền truy nhập vào hộp thư của người dùng có thể lọc thư bằng cách định cấu hình hộp thư để tự động chuyển tiếp email. Điều này có thể xảy ra ngay cả khi người dùng không nhận thức được. Ngăn điều này xảy ra bằng cách cấu hình quy tắc mail flow.

Ngoài các bước nói trên, bạn có thể tận dụng danh sách giám sát Microsoft 365 (Microsoft 365 Monitoring Checklist) để đảm bảo bạn đang làm tất cả những gì có thể để bảo mật nền tảng Microsoft 365.

Phát hiện các cuộc tấn công

Mặc dù Microsoft nỗ lực hết sức để bảo vệ cơ sở hạ tầng với tư cách là nhà cung cấp bảo mật như một dịch vụ và duy trì máy chủ hoạt động trơn tru, giúp chủ sở hữu tài khoản Microsoft 365 có quyền quản lý sự an toàn dữ liệu.

Microsoft 365 hiện hỗ trợ các tính năng như ứng cứu sự cố, phân tích hành vi người dùng và thực thể (User and Entity Behavior Analytics - UEBA), cài đặt chia sẻ và ngăn chặn mất dữ liệu. Các ứng cứu chủ động bao gồm quyền truy cập có điều kiện, mã hóa và phân loại dữ liệu. Khả năng tuân thủ bao gồm ghi nhật ký đánh giá, quản trị và khám phá dữ liệu.

Những công cụ này đáp ứng nền tảng tuyệt vời cho bảo mật nhưng chỉ là sự ngăn chặn bước đầu của Microsoft 365. Để áp dụng một thế trận bảo mật mạnh mẽ, bạn phải bổ sung thêm các biện pháp phòng ngừa và phát hiện được xây dựng dựa trên các tính năng Microsoft cung cấp hiện tại và lấp đầy những khoảng trống mà họ để lại.

Giám sát môi trường M365 24/7

Đối với Azure Active Directory, điều này có nghĩa là giám sát các hành động của quản trị viên như thêm hoặc xóa tài khoản người dùng, yêu cầu đặc quyền leo thang, các thay đổi bất thường đối với mật khẩu hoặc chính sách, theo dõi hoạt động đăng nhập với vị trí địa lý...

Đối với Exchange, điều này bao gồm kiểm tra các tác nhân quản trị viên để tạo/xóa hộp thư, quy tắc chuyển tiếp hoặc thay đổi chính sách. Đối với OneDrive, SharePoint và Teams, điều này có nghĩa là giám sát các trang được thêm, xóa hoặc sửa đổi, các tệp đã tải lên và chia sẻ với người dùng bên ngoài.

Các giải pháp đồng quản lý và tự quản lý

Liên tục cảnh giác là cần thiết để theo dõi tất cả các bộ phận chuyển động này nhưng việc bố trí nhân sự và duy trì đội ngũ CNTT cho mục đích này có thể khó khăn. Trung tâm điều hành an ninh mạng (SOC) bên ngoài có thể giúp lấp đầy khoảng trống này, khi có thể đáp ứng lực lượng lao động có kỹ năng cần thiết, đôi khi còn với chi phí thấp hơn so với việc trực tiếp sử dụng một SOC nội bộ.

Ứng phó với các cuộc tấn công bằng kế hoạch ứng cứu sự cố

Khi phát hiện một vấn đề tiềm ẩn, phản ứng tích cực là cần thiết. Bạn nên cảnh báo về các cuộc tấn công tiềm ẩn có thể xảy ra và có một kế hoạch ứng cứu sự cố bằng văn bản.

Kế hoạch nên có một danh sách các quy trình được liệt kê cụ thể cần phải tuân thủ khi xảy ra một kiểu tấn công cụ thể. Ví dụ, nếu có biểu hiện nghi ngờ rằng mật khẩu quản trị viên đã bị xâm phạm, ai sẽ đặt lại những mật khẩu này và xác minh chúng? Ngoài ra, hãy xem xét cách thức hành động của bạn nếu một người dùng nội bộ bị phát hiện bất ngờ hoặc lấy cắp một lượng lớn dữ liệu một cách bất thường. Các bước tiếp theo là gì?

Chia sẻ trách nhiệm

Microsoft 365 là phần mềm dưới dạng dịch vụ (SaaS) do Microsoft cung cấp. Tuy nhiên, việc trở thành người đăng ký dịch vụ này không giúp bạn miễn trừ mọi trách nhiệm bảo mật mà cần có sự chia sẻ trách nhiệm chung về bảo mật. Đặc biệt, trách nhiệm về tài khoản, danh tính, thông tin/dữ liệu và thiết bị luôn do chủ thuê bao chịu trách nhiệm.

Với sự đa dạng của tập hợp tính năng và sự phổ biến của bối cảnh mối đe dọa, có thể rất khó để giải quyết đối với những người không phải là chuyên gia. Vì vậy, các giải pháp đồng quản lý có thể mang đến sự hỗ trợ đắc lực không chỉ về công nghệ mà còn cả về các chuyên gia kỹ thuật và quy trình tuân thủ./.

Theo helpnetsecurity.com