Từ ngày hôm qua, một ransomware mới xuất hiện với tốc độ lây lan nhanh chóng đã gây nên tiếng vang trên toàn thế giới.

Nhiều cá nhân, tổ chức đã báo cáo tình trạng lây nhiễm, bao gồm cả hệ thống phát hiện phóng xạ Chernobyl hay hệ thống tàu điện ngầm Kiev. Tình trạng có vẻ tồi tệ hơn nhiều chuyên gia dự kiến ban đầu, bởi ransomware mới có vẻ có nhiều tính năng ‘khác lạ’ hơn dự kiến.

Trong giới chuyên gia, ransomware này được công nhận rộng rãi là một phiên bản của Petya với tên gọi ‘NotPetya’. Về cơ bản, nó tương tự như Petya, nhưng đủ khác biệt để có thể coi là một ransomware mới. Petya lợi dụng lỗ hổng EternalBlue tai tiếng (trong tài liệu bị lộ của cơ quan an ninh Mỹ NSA), cũng là lỗ hổng mà WannaCry đã sử dụng để lây nhiễm hàng trăm nghìn máy tính trên toàn thế giới.

Dù rằng Microsoft đã đưa ra một bản vá lỗ hổng EternalBlue hồi đầu năm, thậm chí cả cho hệ điều hành Windows XP, thế nhưng người dùng có cập nhật không lại là vấn đề khác. Đúng ra, các hệ thống doanh nghiệp phải được cập nhật phần mềm đầy đủ, nếu thế thì chưa chắc Petya đã có cơ hội. Tuy vậy, Petya/NotPetya cũng đã được ‘trang bị’ những khả năng mới mạnh mẽ hơn WannaCry.

Những ‘tính năng’ mạnh mẽ

Cụ thể, khi mà lỗ hổng EternalBlue về cơ bản cho phép NotPetya lây lan qua giao thức SMB rất yếu của Windows, nó còn có những công cụ khác để dễ dàng lây lan nhanh trong các hệ thống mạng. Ở thời điểm này, theo cựu chuyên gia NSA David Kennedy, NotPetya sẽ tìm các mật khẩu trên máy tính bị nhiễm để có thể chuyển tới những hệ thống khác, bằng cách trích xuất mật khẩu từ bộ nhớ hay từ các file hệ thống. Kennedy phải nhấn mạnh: “Vụ này nhất định sẽ lớn lắm. Lớn thứ thiệt luôn!”

Một cách khác NotPetya sử dụng để lây nhiễm là lạm dụng công cụ PsExec. Đây là công cụ được thiết kế để thực thi một số thao tác trên các hệ thống khác, nhưng ở trường hợp này thì những ‘thao tác’ lại là những đoạn mã độc của NotPetya. Nếu PC bị nhiễm NotPetya có quyền quản trị trong hệ thống mạng, thì mọi máy khác có thể bị nhiễm. Một phương thức tương tự khác cũng được NotPetya sử dụng với công cụ Windows Management Instrumentation (WMI).

Chuyên gia bảo mật từ hãng ESET Robert Lipovsky cho biết: “Sự phối hợp nguy hiểm này có thể chính là nguyên nhân NotPetya có thể lây lan nhanh chóng trên toàn cầu, ngay cả khi thế giới vẫn chưa quên về ransomware trước đó và đã cập nhật các bản vá. Thế nhưng chỉ cần một máy chưa được vá là cả hệ thống mạng có thể bị thâm nhập, sau đó ransomware chiếm quyền quản trị, và rồi lây nhiễm các máy khác.”

Nhờ vào những ‘tính năng’ mới này, loại ransomware mới có thể lây nhiễm cả những máy đã được vá lỗ hổng EternalBlue, trên mọi phiên bản Windows, kể cả Windows 10. Như một chuyên gia đã lưu ý, WannaCry hầu như không có khả năng này: nó chủ yếu lây nhiễm trên các phiên bản Windows cũ hơn.

Một phát ngôn viên của Microsoft cho hay công ty đã nhận được báo cáo về vấn đề này và đang điều tra làm rõ. Phát ngôn viên này cũng bổ sung: “Đánh giá tức thời của chúng tôi cho thấy ransomware đã sử dụng nhiều kỹ thuật khác nhau để lây lan, một cách trong đó là lợi dụng lỗ hổng đã được vá EternalBlue (mã MS17-010). Khi mà ransomware thường sẽ lây lan qua email, chúng tôi khuyến cáo khách hàng nên cảnh giác khi mở các file lạ. Chúng tôi vẫn đang tiếp tục điều tra và sẽ thực hiện biện pháp thích hợp để bảo vệ khách hàng của mình.”. Microsoft cũng cho biết Windows Defender có thể phát hiện và chặn ransomware này.

Một ransomware chuyên nghiệp

Với tất cả những gì chúng ta đang biết về NotPetya, nó rõ ràng là sản phẩm của một nhóm chuyên nghiệp, chứ không ‘nghiệp dư’ như WannaCry với nhiều lỗi và cả killswitch đơn giản. NotPetya không có killswitch rõ ràng, mà theo hãng Kaspersky, nó đã lây nhiễm ít nhất 2.000 tổ chức trên toàn cầu, bao gồm Ukraine, Nga, Anh và cả nước Mỹ.

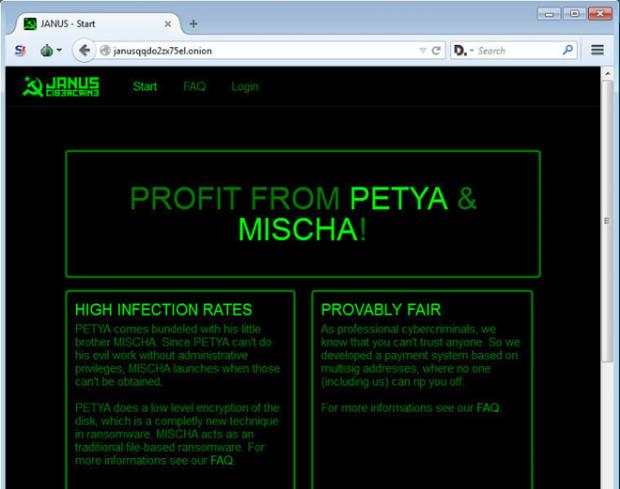

Sự chuyên nghiệp của NotPetya rất có thể đến từ nơi nó sinh ra: thế giới ngầm của tội phạm công nghệ cao. Theo Jakub Kroustek, trưởng nhóm Threat Lab thuộc hãng Avast, thì: “Một yếu tố thể hiện bản chất lừa đảo của ransomware Petya đó là những ‘tác giả’ đưa ra nó trên deepweb dưới dạng mô hình liên kết: kẻ phát tán nhận 85% tiền chuộc, trong khi tác giả chỉ lấy 15%.”. Hình thức ‘ransomware-as-a-service’ này, dù sự tồn tại đã là cả một sự mỉa mai, lại làm dấy lên mối quan ngại về một tương lai tội phạm mạng không cần nhiều hiểu biết thực tế về công nghệ.

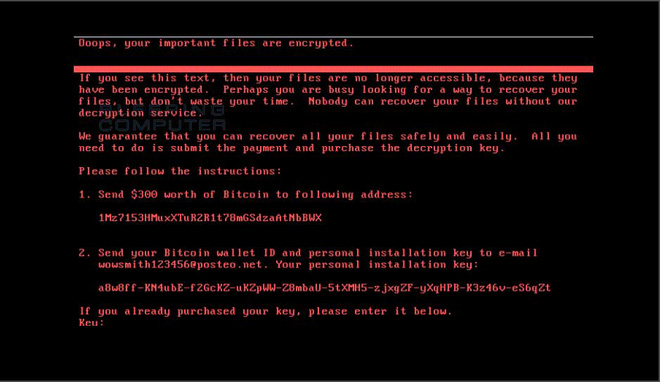

Dù nhóm tội phạm đứng đằng sau cuộc tấn công hôm nay có lài ai, chúng cũng đã nhận được kết quả, dù chưa lớn như mong muốn. Ở thời điểm hiện tại, 22 lần thanh toán tiền chuộc ở dạng 2,39818893 Bitcoin đã được ghi nhận, ước tính trị giá 5.515 USD.

Thế nhưng, nếu bất cứ ai có ý định trả tiền nhóm hacker để mở khóa hệ thống máy tính của mình, thì nên tính ngược lại: tài khoản email để cung cấp key đã bị khóa bởi nhà cung cấp Posteo. Nhờ vào đó, không có cách nào khả dụng để khôi phục file ngoài các bản sao lưu.

Theo GenK