Công ty Cellebrite của Israel nổi tiếng với việc bán công cụ được thiết kế để mở khóa điện thoại và trích xuất dữ liệu từ chúng. Do đó, các sản phẩm của họ được các cơ quan thực thi pháp luật trên khắp Hoa Kỳ yêu thích và cảnh sát thường xuyên sử dụng chúng để thu thập bằng chứng từ các thiết bị bị thu giữ. Tuy nhiên, bất chấp việc là người chuyên xâm nhập vào điện thoại, Cellebrite dường như không mấy quan tâm đến việc bảo mật phần mềm của riêng mình — Theo những gì Giám đốc điều hành của ứng dụng trò chuyện mã hóa Signal cho biết.

Trong một bài đăng trên blog, Moxie Marlinspike tuyên bố rằng phần mềm của Cellebrite có tính bảo mật tồi tệ, có thể dễ dàng bị thao túng theo một số cách khá đáng kinh ngạc.

“Chúng tôi rất ngạc nhiên khi thấy rằng dường như rất ít sự quan tâm đến bảo mật phần mềm của Cellebrite.” Marlinspike viết. “Cho đến khi Cellebrite có thể sửa chữa chính xác tất cả các lỗ hổng trong phần mềm của mình với độ tin cậy cực cao, biện pháp khắc phục duy nhất mà người dùng Cellebrite có là không dùng để scan thiết bị.”

Một bộ công cụ của Cellebrite

Trong số nhiều tuyên bố trên blog, Marlinspike nói rằng do lỗi bảo mật, về cơ bản ai đó có thể viết lại tất cả dữ liệu đang được thu thập bởi các công cụ của Cellebrite. Theo giả thuyết, một tệp có thể được đưa vào bất kỳ ứng dụng nào trên thiết bị được nhắm mục tiêu — cho phép thay đổi tất cả dữ liệu đã hoặc sẽ được phần mềm của Cellebrite thu thập.

Một tệp như vậy có thể thay đổi dữ liệu theo bất kỳ cách nào tùy ý (chèn hoặc xóa văn bản, email, ảnh, danh bạ, tệp hoặc bất kỳ dữ liệu nào khác) mà không có dấu hiệu thay đổi:

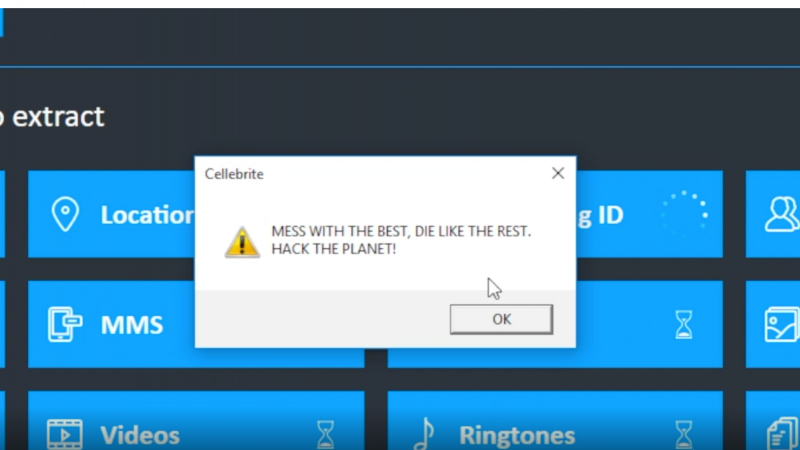

“Với số lượng cơ hội hiện có, chúng tôi nhận thấy rằng có thể thực thi mã tùy ý trên máy Cellebrite chỉ bằng cách cài một tệp có định dạng đặc biệt nhưng vô hại trong bất kỳ ứng dụng nào trên thiết bị sau đó được cắm vào Cellebrite và được quét. Hầu như không có giới hạn nào về mã có thể được thực thi ”.

Bài blog thậm chí còn bao gồm một video, ghép với các cảnh trong phim Hackers, cho thấy phần mềm của Cellebrite có thể bị tấn công dễ dàng như thế nào:

Trên hết, Marlinspike còn đưa ra một tuyên bố khá táo bạo khác: có các code dường như là tài sản trí tuệ của Apple xuất hiện trong phần mềm của Cellebrite — điều mà Marlinspike nói “có thể gây rủi ro pháp lý cho Cellebrite và người dùng của họ”. Nói cách khác, ám chỉ Cellebrite có thể đang bán mã thuộc về đối thủ lớn nhất của công ty.

Nếu tất cả những tiết lộ này là sự thật, nó có thể ảnh hưởng rất lớn đến Cellebrite. Nếu chúng ta có thể cho rằng ai đó thực sự đột nhập vào phần mềm của công ty và làm thay đổi dữ liệu mà cảnh sát đang thu thập một cách dễ dàng, thì cơ quan thực thi pháp luật có thể chắc chắn rằng bằng chứng họ đang thu thập thực sự là chính xác hay không?

Thực tế là Marlinspike việc đã công khai những lo ngại về bảo mật này mà không cần tiết lộ trước cho Cellebrite, theo thông lệ tiêu chuẩn của ngành — chắc chắn có thể được xem như một cái tát thẳng vào mặt.

Thật khó để không thể xem điều này như một cách phản bác lại tuyên bố gần đây của Cellebrite, rằng họ có thể bẻ khóa mã hóa của Signal. Thậm chí, Giám đốc điều hành Signal còn kết thúc blog bằng ám chỉ Signal có kế hoạch spam Cellebrite bằng một số loại tệp với phần mềm độc hại trong tương lai.

Để đáp lại yêu cầu bình luận, người phát ngôn của Cellebrite đã gửi cho trang Gizmodoi tuyên bố sau:

'Cellebrite có các chính sách cấp phép nghiêm ngặt chi phối cách khách hàng được phép sử dụng công nghệ của chúng tôi và không bán cho các quốc gia đang bị Hoa Kỳ, Israel hoặc cộng đồng quốc tế rộng lớn hơn trừng phạt. Cellebrite cam kết bảo vệ tính toàn vẹn của dữ liệu của khách hàng và chúng tôi liên tục kiểm tra và cập nhật phần mềm của mình để trang bị cho khách hàng các giải pháp trí tuệ kỹ thuật số tốt nhất hiện có.'