Hai mã proof-of-concept (PoC) riêng biệt cho phép tấn công khuếch đại Memcached đã được phát hành trực tuyến, cho phép hacker với kỹ năng cơ bản khởi động các cuộc tấn công DDoS khổng lồ bằng cách sử dụng các khuếch đại UDP một cách dễ dàng.

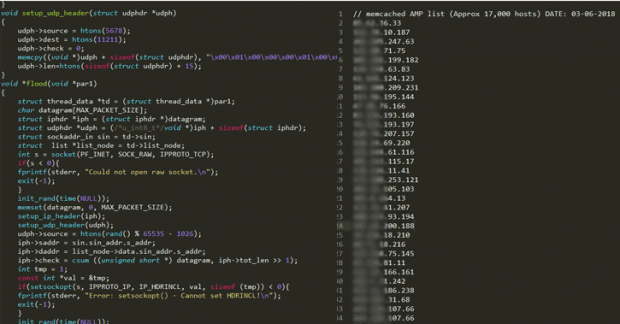

Công cụ DDoS đầu tiên được viết bằng ngôn ngữ lập trình C và hoạt động với một danh sách các máy chủ Memcached tồn tại lỗ hổng đã được liệt kê từ trước. Theo đó, công cụ này bao gồm danh sách gần 17.000 máy chủ Memcached tồn tại lỗ hổng tiềm năng có thể truy cập từ Internet.

Công cụ tấn công DDoS Memcached thứ hai được viết bằng Python sử dụng API của công cụ tìm kiếm Shodan để có được danh sách các máy chủ Memcached tồn tại lỗ hổng và sau đó gửi các gói UDP nguồn giả mạo cho mỗi máy chủ.

Chúng ta đã chứng kiến hai vụ tấn công DDoS kỷ lục 1.35 Tbps vào Github và 1.7 Tbps vào một công ty của Mỹ – được thực hiện bằng kỹ thuật tấn công khuếch đại.

Tấn công khuếch đại dựa trên Memcached làm tăng băng thông của các cuộc tấn công DDoS lên 51.000 bằng cách khai thác hàng nghìn máy chủ Memcached cấu hình sai trên Internet.

Memcached là một hệ thống lưu trữ bộ nhớ phân tán phổ biến, các nhà nghiên cứu đã mô tả chi tiết cách tin tặc có thể lạm dụng nó để khởi động tấn công DDoS khuếch đại bằng cách gửi một truy vấn giả mạo tới máy chủ Memcached mục tiêu trên cổng 11211 sử dụng địa chỉ IP giả mạo phù hợp với địa chỉ IP của nạn nhân.

Khi Memcached được tiết lộ là một phương thức tấn công khuếch đại mới, một số nhóm hacking đã bắt đầu khai thác các máy chủ Memcached không bảo đảm.

Nhưng giờ tình hình sẽ tồi tệ hơn với mã khai thác PoC được phát hành, cho phép bất cứ ai khởi chạy các cuộc tấn công DDoS lớn và không được kiểm soát cho đến khi máy chủ Memcached tồn tại lỗ hổng được vá, hoặc có tường lửa bảo vệ trên cổng 11211 hoặc hoàn toàn ngoại tuyến.

Hơn nữa, các nhóm tội phạm mạng đã bắt đầu sử dụng kỹ thuật DDoS mới này để tống tiền các trang web lớn.

Sau cuộc tấn công DDoS vào GitHub, Akamai báo cáo khách hàng của họ đã nhận được tin nhắn tống tiền gửi kèm theo các payload tấn công, yêu cầu 50 XMR (tiền Monero), trị giá hơn 15.000 USD.

Các cuộc tấn công khuếch đại không phải là mới. Những kẻ tấn công đã sử dụng kỹ thuật tấn công DDoS này để khai thác lỗ hổng trong DNS, NTP, SNMP, SSDP, Chargen và các giao thức khác để tối đa hóa quy mô các cuộc tấn công mạng của mình.

Để giảm thiểu các cuộc tấn công và ngăn chặn các máy chủ Memcached bị lạm dụng, cách tốt nhất là chỉ nối Memcached với một giao diện nội bộ hoặc hoàn toàn vô hiệu hóa hỗ trợ UDP nếu không sử dụng.

Theo whitehat